Что включает в себя функционал Threat intelligence платформы и какие модули обязательны для эффективной работы?

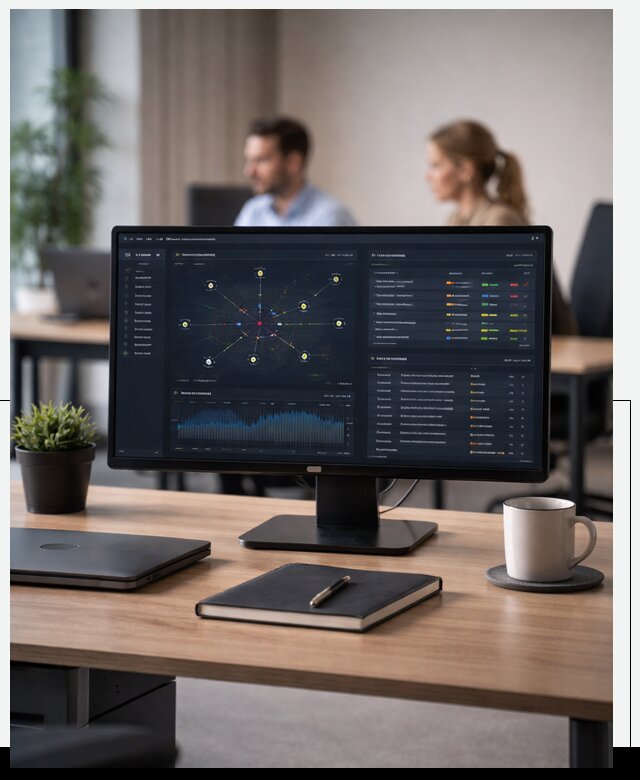

Threat intelligence платформа — это комплекс инструментов и сервисов для сбора, корреляции, обогащения и распространения данных об угрозах, позволяющий безопасно и оперативно реагировать на инциденты. В состав базового функционала входят следующие модули:

1. Сбор данных: интеграция с внешними и внутренними источниками, такими как публичные фиды, коммерческие базы, данные SIEM/EDR, сетевые сенсоры и аналитические пайплайны.

2. Нормализация и корреляция: приведение событий и индикаторов к единому формату, устранение дубликатов, связывание инцидентов по сходным признакам и хешам файлов.

3. Обогащение контекста: автоматическое добавление метаданных — геолокация, WHOIS, репутация доменов и IP, поведенческие характеристики, связи между сущностями.

4. Классификация и приоритизация: оценка риска и влияния по настраиваемым правилам и моделям угроз, определение приоритетов для оперативного реагирования.

5. Аналитические и дедупликационные механизмы: построение временных линий инцидентов, графов связей атак, поддержка расследований и гипотез.

6. Автоматизация реагирования: интеграция с инструментами оркестрации и автоматизации (SOAR), правила автоматического блокирования и карантина, генерация задач для SOC.

7. Интерфейсы для распределения IOC и обмена: поддержка STIX/TAXII, форматов MISP, возможности публикации сигналов в внешние системы и внутренние группы реагирования.

8. Отчётность и метрики: создание настраиваемых дашбордов, исторические отчёты по трендам, эффективности детекции и реакции.

9. Управление жизненным циклом данных: хранение, архивация, контроль доступа и соответствие политик конфиденциальности.

Для эффективной работы важно обеспечить: гибкую интеграцию с существующей инфраструктурой, масштабируемую архитектуру, возможность настройки эвристик и ML-моделей, а также удобные каналы распространения разведданных для SOC и IRT. Внедрение платформы включает настройку источников, создание нормализованных схем данных, обучение персонала и отладку процессов корреляции и автоматического реагирования. Компания АвикейТмб работает с 2011 года и в процессе внедрений отрабатывает типовые сценарии, что снижает время выхода на заявленный уровень зрелости. При заказе услуги под ключ скидка от 15 процентов

Какие источники данных и типы индикаторов интегрируются в Threat intelligence платформу и как обеспечивается качество этих данных?

Качественная Threat intelligence платформа работает с широким спектром источников и типов индикаторов, обеспечивая многоуровневую видимость угроз. Основные категории источников включают: публичные фиды OSINT, коммерческие провайдеры TI, внутренние логи SIEM и EDR, сетевые телеметрии, DNS/Proxy логи, телеметрии облачных сервисов, данные от партнеров по обмену разведданных и аналитические отчёты. По типам индикаторов система поддерживает домены, IP-адреса, хеши файлов (MD5/SHA), URL, YARA-поиски, сигнатуры поведения, а также более сложные артефакты в формате STIX.

Качество данных обеспечивается несколькими механизмами:

- Нормализация и валидация входящих фидов с удалением некорректных или устаревших записей.

- Оценка доверия (confidence scoring) на основе источника и предыдущей истории: каждый фид и каждый IOC получают метрику достоверности, влияющую на приоритизацию.

- Обогащение контекста: автоматическое добавление репутации и исторических связей, что позволяет отличать ложные срабатывания от релевантных угроз.

- Дедупликация и корреляция: выявление повторов и агрегация по атрибутам, чтобы не перегружать аналитиков множеством синонимичных индикаторов.

- Ручная и автоматическая проверка: механизмы ретроспективного анализа и обратной связи от аналитиков SOC, которые повышают качество за счёт подтверждения или опровержения IOC.

- Управление жизненным циклом индикаторов: установка сроков годности, автоматическое устаревание и архивирование данных, что предотвращает накопление «шумных» данных.

При интеграции мы предлагаем гибкие коннекторы, шаблоны парсинга и возможность подключения кастомных скриптов для специфичных источников. Важно учитывать юридические и этические аспекты при использовании внешних фидов, поэтому платформа поддерживает механизмы контроля доступа и журналирования. В рамках пилотного проекта мы проводим аудит источников, настраиваем pipelines очистки и обогащения, и согласуем правила приоритизации, что обеспечивает корректность и применимость разведданных на практике. Для получения коммерческого предложения Отправьте запрос КП Даниилу Ильичу

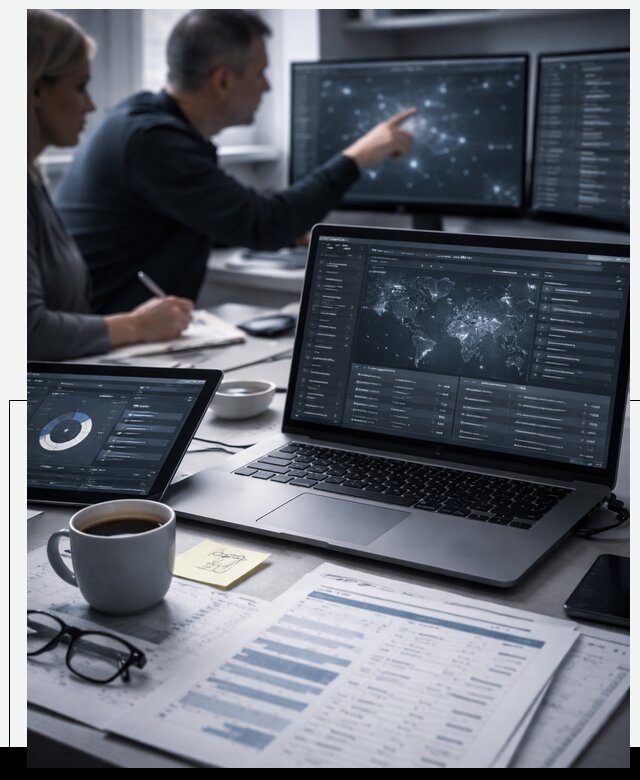

Как платформу интегрировать с существующей SOC/EDR/SIEM инфраструктурой и какие сценарии автоматизации предпочтительны?

Интеграция Threat intelligence платформы с SOC, EDR и SIEM — ключевой этап, обеспечивающий практическое применение разведданных. Процесс включает несколько этапов: аудит существующей инфраструктуры, настройка коннекторов и обменных форматов, тестирование и отладка сценариев, обучение операторов и запуск в продуктив. Технически интеграция реализуется через открытые протоколы и форматы: STIX/TAXII для обмена разведданными, Kafka/AMQP для стриминга событий, REST API и webhooks для быстрых реакций, а также готовые плагины для популярных SIEM и EDR. Рекомендованные сценарии автоматизации:

- Автоматическая подпись и рассылка IOC в EDR/Sandbox для мгновенной проверки и блокирования вредоносных артефактов.

- Автоматическая инжекция репутационных данных в SIEM для улучшения правил корреляции и снижения ложных срабатываний.

- Триггеры на основе правил: при достижении порога доверия система сама создает тикет в SOAR или системе управления инцидентами с приоритетом и контекстом.

- Оркестрация ответных действий: изоляция хоста, блокирование IP в фаерволе, изменение политик доступа, запуск карантинного анализа в песочнице.

- Автоматическое обновление правил и сигнатур на сетевых устройствах и прокси по результатам анализа фидов.

Практические рекомендации: начинать с небольшого набора критичных сценариев, тщательно тестировать их в изолированной среде, описывать порядок отката и предусматривать ручные точки контроля для минимизации риска блокировок легитимного трафика. Важна прозрачность: хранить все действия и решения в журнале с возможностью аудита. Внедрение сопровождается документированием сценариев, изменением процедур SOC и обучением персонала. Мы осуществляем интеграции в разных масштабах — от отдельных use-case до комплексного оркестрационного проекта по всей компании, включая привязку к бизнес-процессам и SLA. Мы работаем Пн1-Пт 09-18 Сб-Вс вых.

Какие методы аналитики и машинного обучения применяются в Threat intelligence платформе для выявления сложных атак и аномалий?

Современные Threat intelligence платформы используют сочетание статистических методов, детерминированных правил и машинного обучения для обнаружения сложных атак и аномалий. Основные подходы:

- Правила и эвристики: детерминированные детекторы для известных паттернов, YARA-поиски, сигнатуры сетевых индикаторов и корреляционные правила в SIEM.

- Поведенческая аналитика (UEBA): модели, которые отслеживают отклонения от обычного поведения пользователей и устройств — необычные временные паттерны доступа, смены местоположения, аномалии привилегированного доступа.

- Модели на основе машинного обучения: классификация и кластеризация для разделения потоков телеметрии на подозрительные и нормальные; модели временных рядов для прогнозирования и обнаружения аномалий; графовые нейросети для поиска скрытых связей между IOC и инфраструктурой атакующих.

- Обучение с подкреплением и semi-supervised подходы: для сценариев с ограниченными размеченными данными используются алгоритмы, обучающиеся на небольшом наборе меток и дальше уточняющие свои гипотезы на реальных данных.

- Детектирование малозаметных кампаний: комбинированный анализ сети, DNS и телеметрий endpoint позволяет выявлять длительные целевые кампании с низкой интенсивностью, которые сложно обнаружить отдельными сигналами.

- Контекстная аналитика: объединение разведданных с бизнес-контекстом, уязвимостями и критичностью активов для оценки реального риска и выстраивания приоритетов.

Ключевые практические шаги для достижения качества аналитики: непрерывная валидация моделей на реальных инцидентах, внедрение механизма обратной связи от аналитиков SOC, регулярное обновление датасетов и контроль смещения. Также важна объяснимость решений: платформы должны предоставлять интерпретируемые обоснования для срабатываний, чтобы аналитики могли быстро принимать решения. Внедрение ML-компонентов сопровождается настройкой процессов мониторинга качества моделей и процедур отката в случае деградации. В рамках пилота мы определяем набор KPI для моделей, проводим A/B тестирование детекторов и интегрируем ручную проверку ключевых выводов, чтобы обеспечить баланс между автоматикой и контролем человека. В мае мы можем запустить тестовое окружение и оценить эффективность по согласованным метрикам.

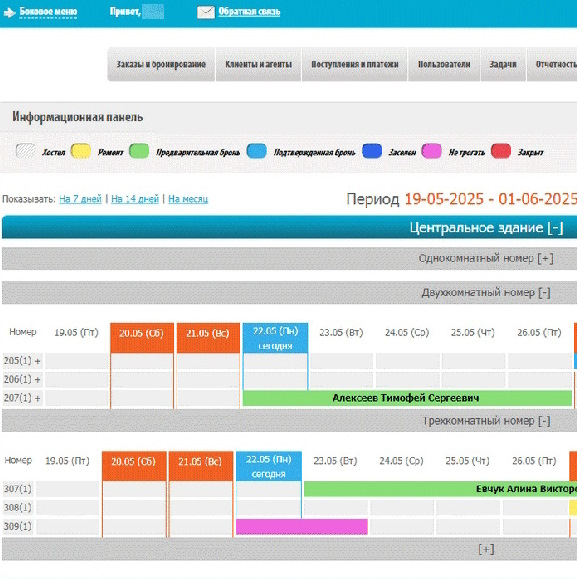

Как оценивается эффективность Threat intelligence платформы в реальной эксплуатации и какие метрики использования и окупаемости применяют для отчетности?

Оценка эффективности платформы должна быть многомерной и включать как технические, так и бизнес-метрики. Технические показатели: среднее время обнаружения (MTTD), среднее время реагирования (MTTR), число подтверждённых инцидентов, доля ложных срабатываний, скорость обогащения IOC и время доставки разведданных в потребляющие системы. Бизнес-метрики: снижение количества успешных атак, уменьшение времени простоя критичных сервисов, сокращение затрат на ручной расследовательский труд и повышение показателей соответствия требованиям регуляторов. Рекомендованный набор метрик и практик для регулярной отчётности:

- KPI по обнаружению: изменение MTTD и количество инцидентов, обнаруженных благодаря разведданным, включая долю угроз предотвращённых автоматически.

- KPI по реагированию: MTTR, количество инцидентов, обработанных полностью в автоматическом режиме, и экономия рабочего времени аналитиков.

- Качество данных: доля подтверждённых IOC, уровень доверия источников, число устаревших или удалённых индикаторов.

- Бизнес-эффект: оценка предотвращённого ущерба через моделирование, снижение затрат на лицензирование внешних инструментов и уменьшение SLA-простоя для критичных сервисов.

- Операционная эффективность: время на интеграцию нового источника, число автоматизированных сценариев, процент инцидентов с полным трассированием до корня.

Методика расчёта окупаемости включает: оценку затрат на внедрение и поддержку платформы, экономию рабочего времени SOC в человеко-часах, предотвращённый потенциальный ущерб и уменьшение штрафных санкций. Для прозрачности отчётности платформа генерирует настраиваемые дашборды и периодические отчёты, которые можно автоматизировать и экспортировать для руководства. В рамках пилотного проекта мы предлагаем пакет метрик для оценки за 30–90 дней и помогаем настроить процессы сбора данных и отчётности. Компания осуществляет внедрения в разных отраслях и в результате с 2011 года по 2026 вополнено более 4315 заказов. Для оперативных вопросов используйте телефон +7 936 72-90-72