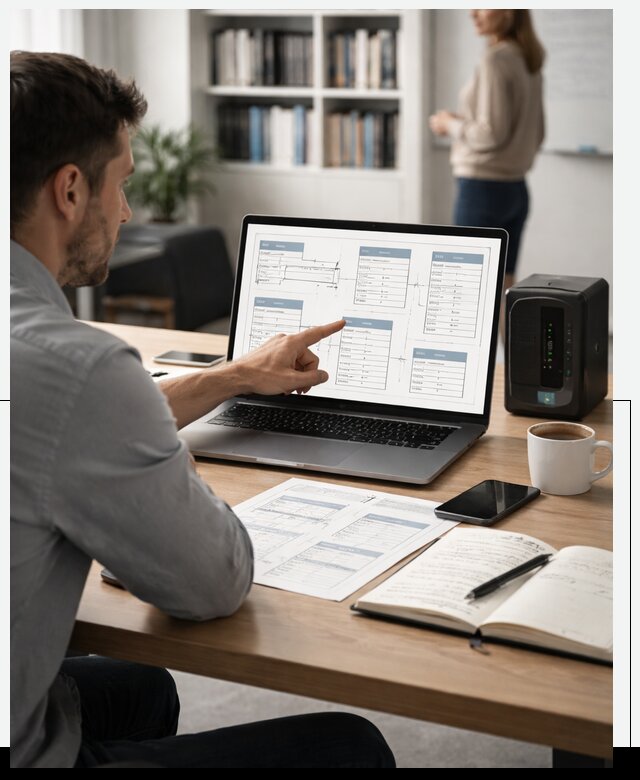

Какие архитектурные решения мы предлагаем при разработке СУБД и как выбрать оптимальное?

При разработке баз данных СУБД мы оцениваем требования проекта и предлагаем архитектурные решения, ориентированные на производительность, масштабируемость и отказоустойчивость. В работе учитываем следующие аспекты:

1) Тип СУБД: реляционная, документоориентированная, ключ-значение, графовая. Для аналитических нагрузок рекомендуем OLAP-ориентированные хранилища, для транзакционных систем — реляционные СУБД с поддержкой ACID.

2) Топология: централизованная база, шардирование, репликация мастер-слейв, мульти-мастер. Выбор зависит от ожидаемой нагрузки, требований к записи и чтению, и доступности сервиса.

3) Слой доступа и API: проектируем абстракцию доступа для отделения логики приложения от конкретной СУБД и обеспечения возможности замены хранилища без полной переработки кода.

4) Кэширование: встроенное или внешнее (Redis, Memcached) для снижения задержек на чтение.

5) Индексация и стратегия хранения данных: нормализация/денормализация в зависимости от характера запросов, материализованные представления для агрегаций.

Процесс выбора оптимального решения включает: сбор требований, анализ типичных операций (чтение/запись/аналитика), оценку объема данных и роста, требования к задержке, резервированию и резервному копированию. Мы проводим нагрузочное тестирование прототипов и моделируем пиковые сценарии. Результатом работы становится подробная архитектурная спецификация с обоснованием выбранной СУБД, схемы репликации, стратегии шардирования, плана миграции данных и требований к железу. В рамках проекта в Тамбове предоставляем не только проектирование, но и сопровождение внедрения, что позволяет адаптировать архитектуру под реальные показатели нагрузки после запуска.

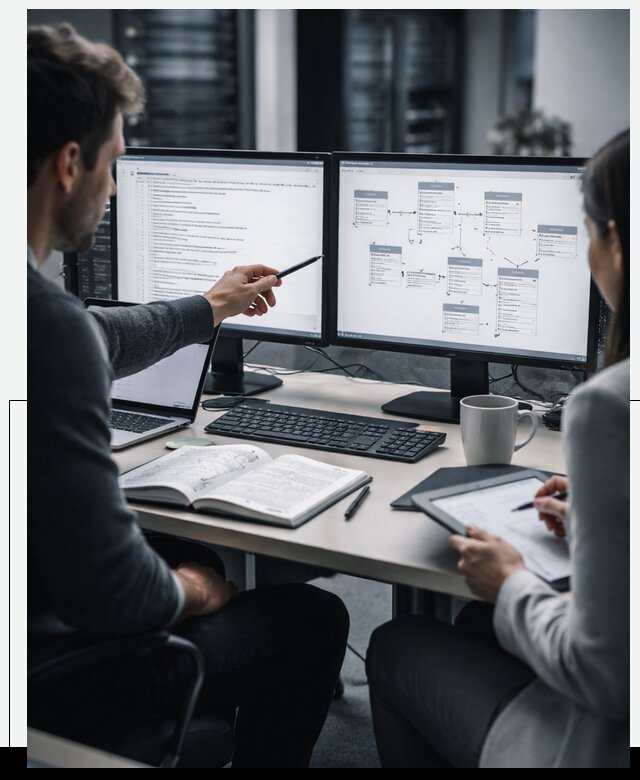

Как проводится интеграция новой СУБД с существующей инфраструктурой и сторонними системами?

Интеграция новой СУБД требует детального планирования и четкого набора действий, чтобы минимизировать простой и сохранить целостность данных. Основные этапы интеграции:

1) Анализ текущей инфраструктуры: протоколы обмена, форматы данных, интеграционные шины, очереди сообщений, API сторонних систем.

2) Проектирование схемы интеграции: выбор между синхронной и асинхронной интеграцией, определение промежуточных слоев (ESB, API Gateway), форматирование контрактов и схем обмена.

3) Миграция данных: составление карт соответствия полей, преобразование форматов, обработка данных с неконсистентностью, подготовка скриптов миграции и валидации.

4) Обеспечение совместимости: реализация адаптеров и трансляторов данных, поддержка транзакционной согласованности при взаимодействии с legacy-системами, использование паттернов типа Saga для распределенных транзакций.

5) Тестирование: unit и интеграционные тесты, функциональные тесты, нагрузочное тестирование на этапе интеграции, проверка восстановления после ошибок.

6) Пошаговый rollout: настройка параллельной работы старой и новой СУБД, двойная запись при необходимости, постепенное переключение клиентов.

В практической части мы реализуем: автоматические ETL-процессы, каналы репликации, адаптеры под REST/GraphQL/AMQP/JMS, средства мониторинга и алертинга. При интеграции уделяем внимание требованиям безопасности: шифрование каналов, контроль доступа, аудит операций. Также учитываем региональные особенности и нормативы, например требования локализации данных или отраслевые регуляторы, которые должны быть соблюдены при передаче данных между системами. В случае проектов в Тамбовской области мы готовим дополнительные документы по взаимодействию с локальными сервисами и регламентами.

Какие подходы к оптимизации производительности баз данных вы применяете?

Оптимизация производительности СУБД — это комплекс мер, включающий архитектурные изменения, настройку конфигурации и оптимизацию запросов. Мы применяем следующие подходы:

1) Анализ медленных запросов и профилирование: сбор статистики, использование планов выполнения запросов, устранение полных сканов таблиц, добавление необходимых индексов.

2) Индексация и реиндексация: выбор соответствующих типов индексов (B-Tree, Hash, GIN, GiST), регулярная реиндексация и мониторинг фрагментации.

3) Денормализация и материализованные представления: создание предварительно агрегированных таблиц для частых аналитических запросов и снижения затрат на JOIN-операции.

4) Параллелизация и шардирование: горизонтальное масштабирование через шардирование данных по ключам, настройка параллельного выполнения запросов, использование распределенных СУБД при необходимости.

5) Кэширование: внедрение слоев кэша уровня приложения и уровня базы данных; использование Redis или Memcached для снижения нагрузки на чтение.

6) Настройка конфигураций СУБД: корректировка параметров памяти, размера буферных пулов, настройки WAL и checkpoint в PostgreSQL/Oracle/MySQL для оптимального соотношения между производительностью и надежностью.

7) Архитектурные меры: отделение аналитической нагрузки в DWH, использование ETL для агрегирования данных в ночные окна, перенос тяжелых отчетов на отдельные инстансы.

8) Мониторинг и автоматизация: настройка метрик, алертов и автоскейлинга, автоматическая очистка и поддержка индексов, регулярные аудиты производительности.

Практически мы выполняем: аудит текущей производительности, план работ с приоритетами, внедрение изменений в тестовой среде, нагрузочное тестирование и постепенный релиз оптимизаций в продакшн. При формировании коммерческого предложения мы указываем ориентировочную стоимость работ и сроки в формате от 45693 для оценки бюджета. Это позволяет клиенту заранее планировать затраты на повышение производительности.

Какие меры по безопасности и соответствию нормативам необходимо предусмотреть при разработке СУБД?

Безопасность данных — ключевой элемент при проектировании СУБД, особенно для критичных и регламентированных систем. Основные направления защиты:

1) Контроль доступа: реализация ролевой модели доступа (RBAC), минимизация привилегий, использование федеративной аутентификации (LDAP, OAuth2), регулярный аудит прав.

2) Шифрование: хранение шифрованных данных на уровне столбцов и шифрование данных в покое, TLS/SSL для передачи данных, управление ключами с использованием HSM или KMS.

3) Логирование и аудит: включение подробного аудита изменений, журналирование доступа и операций, централизованный сбор логов, хранение логов в защищенном репозитории.

4) Защита от SQL-инъекций и уязвимостей: параметризация запросов, валидация входных данных, применение WAF для веб-интерфейсов.

5) Резервное копирование и восстановление: регулярные бэкапы, проверка восстановления, хранение копий в географически распределенных локациях, создание процедур для восстановления RTO и RPO.

6) Соответствие требованиям: подготовка документации и технических мер для соответствия стандартам (ISO, GDPR, локальное законодательство), выполнение предписаний регуляторов по хранению и обработке персональных данных.

7) Тестирование безопасности: проведение пентестов, анализ уязвимостей СУБД и ОС, регулярные обновления и патч-менеджмент.

8) Организационные меры: обучение персонала, регламенты доступа, процедуры инцидент-менеджмента и планов реагирования.

Компания АвикейТмб работает с 2011 года и в нашей практике мы формируем пакет документов безопасности и внедряем технические решения под индивидуальные требования бизнеса. В проектах выполняем проверяемые процедуры и демонстрируем результаты аудита, чтобы заказчик мог подтвердить соответствие нормативам. При заказе услуги под ключ скидка от 15 процентов

Как организовать резервное копирование и аварийное восстановление данных в СУБД для обеспечения непрерывности бизнеса?

Организация резервного копирования и аварийного восстановления (backup and DR) требует разработки стратегии, учитывающей RTO (время восстановления) и RPO (предельно допустимая потеря данных). Подход включает следующие компоненты:

1) Классификация данных: выделение критичных и менее критичных данных, определение частоты бэкапов для каждой категории.

2) Типы резервного копирования: полное, инкрементное, дифференциальное; применение лог-резервирования (WAL) для точечного восстановления.

3) Географическая избыточность: хранение копий в различных дата-центрах или облачных регионах, реализация репликации между регионами.

4) Автоматизация и оркестрация: планирование задач backup, автоматическая проверка целостности, скрипты для восстановления, интеграция с системами мониторинга.

5) Регулярное тестирование восстановления: отработка сценариев восстановления на отдельной среде, подтверждение соответствия RTO/RPO, документирование процедур.

6) Управление хранением: ротация архивов, шифрование резервных копий, управление сроками хранения в соответствии с политиками и требованиями законодательства.

7) План действий при аварии: документированный DR-план, роли и ответственность команды, коммуникационные процедуры и контакты для экстренной связи. Отправьте запрос КП Даниилу Ильичу для получения шаблона DR-плана и примеров сценариев восстановления.

Практически мы внедряем решения с использованием встроенных средств СУБД и внешних инструментов: репликация с автоматическим переключением, snapshot-резервирование, хранение бэкапов в S3-совместимых хранилищах с версионированием. Также предоставляем мониторинг состояния резервного копирования и автоматические алерты о сбоях. Мы работаем Пн1-Пт 09-18 Сб-Вс вых. и по согласованию проводим процедуры тестового восстановления в окнах обслуживания; для срочных запросов доступен быстрый отклик через номер +7 936 72-90-72 и персональный менеджер. В рамках сопровождения даем рекомендации по оптимизации RTO/RPO в зависимости от бюджета и бизнес-требований, а также помогаем сформировать политику восстановления, соответствующую корпоративным и регуляторным требованиям мoсштабируемых инфраструктур.